2020年山东省网络空间安全技能大赛Web-安全之综合渗透测试

2020年山东省网络空间安全技能大赛Web 安全之综合渗透测试

任务环境说明:

服务器场景名称:

服务器场景操作系统:未知(关闭链接)

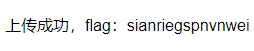

1.使用渗透机场景 Kali2.0 中的工具扫描服务器,通过扫描服务器得到 web 端口,登陆网站(网站路径为 IP/up),找到网站首页中的 Flag 并提交;

url输入172.16.5.193/up/ 查看源码发现一个flag路径打开后得到flag

flag:

sacasceafvdbtsd

flag:

sacasceafvdbtsd

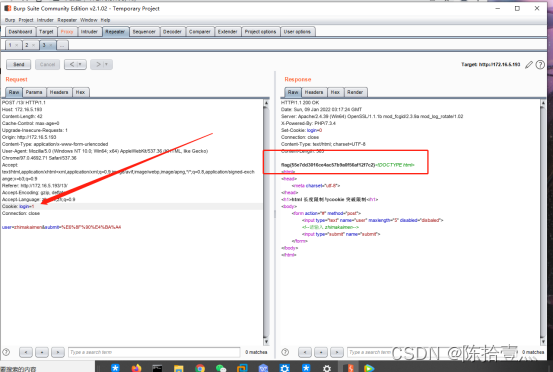

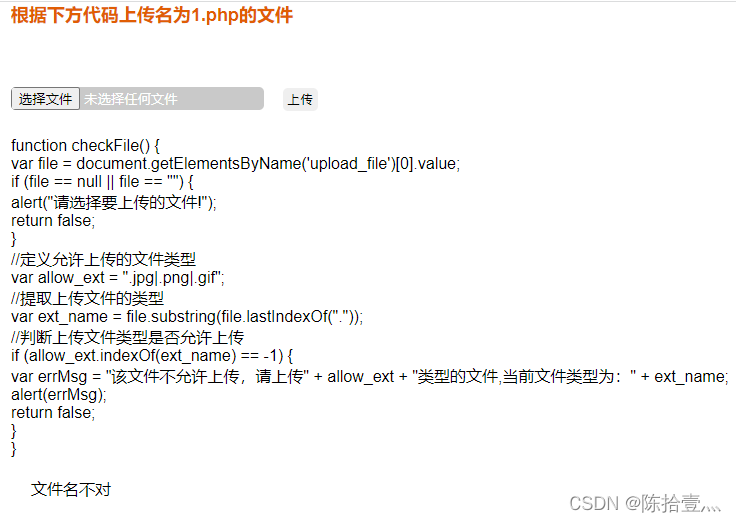

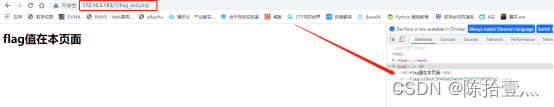

2.使用渗透机场景 windows7 访问服务其场景中的网站,通过上题给的信息 获取本题,并将本题中的 Flag 提交;

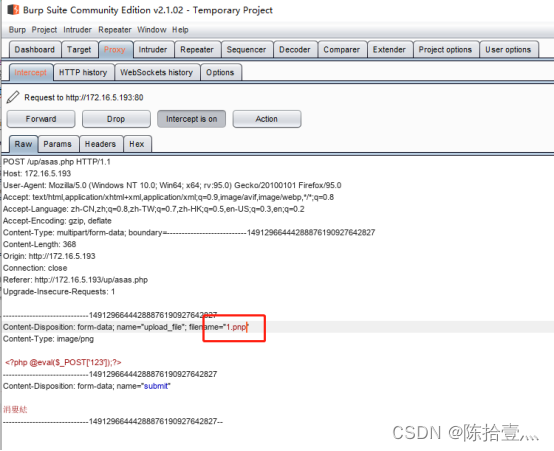

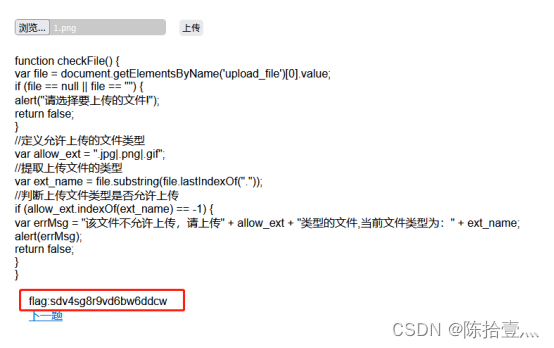

要求上传一个图片格式的木马,将一句话木马写到1.php中在将后缀改为1.png

在用burpsuite抓包,将数据包中的1.png改为1.php后发送数据包

得到flag:sdv4sg8r9vd6bw6ddcw

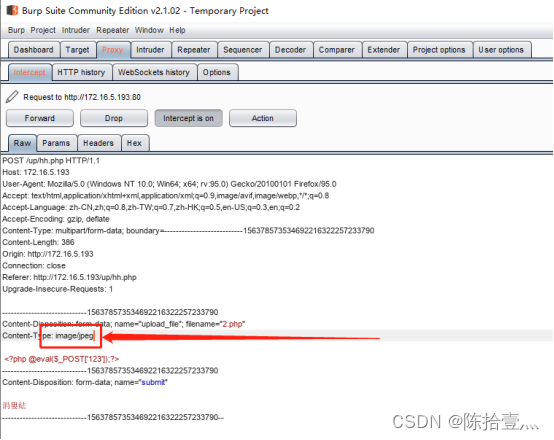

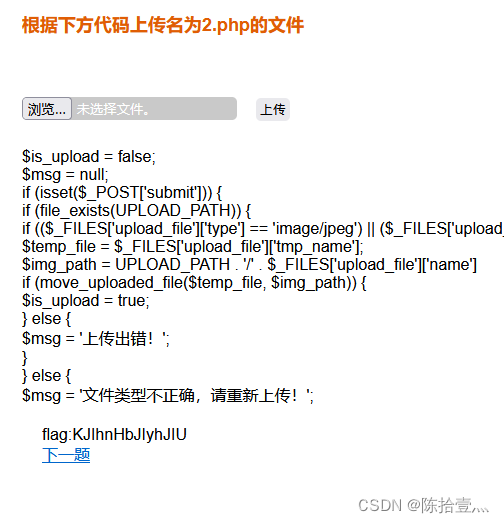

3.使用渗透机场景 windows7 根据第二题的入口继续访问服务器本题场景, 通过提示得到 Flag 并提交;

直接上传一个2.php的一句话木马 然后Burpsuite抓包

将Content-Type: application/octet-stream 改为Content-Type: image/jpeg

发送数据包得到flag:KJIhnHbJIyhJIU

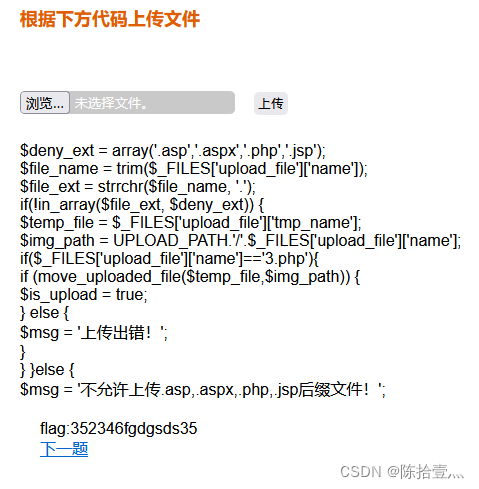

4.使用渗透机场景 windows7 根据第三题入口继续访问服务器的本题场景 通过提示联系前两题上传特定文件名得到 Flag 并提交;

通过观察源码发现不允许上传.asp,.aspx,.php,.jsp后缀文件

我们可以用别的

常见的可执行文件的后缀

:

PHP: php2、php3、php5、phtml、pht

ASP: aspx、ascx、ashx、cer、asa

JSP: jspx

这里使用了3.phtml成功上传

得到 flag:352346fgdgsds35

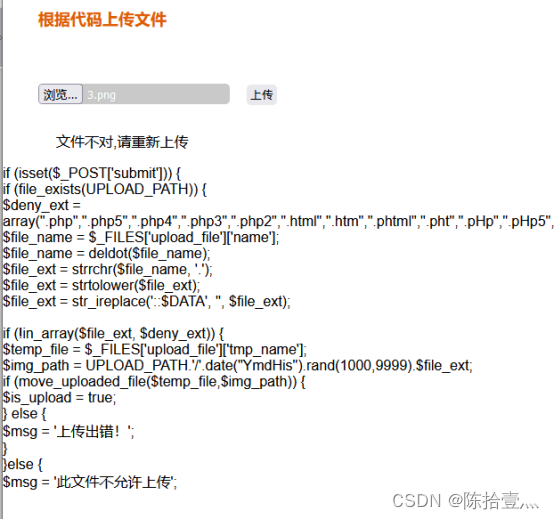

5.使用渗透机场景 windows7 根据第四题入口继续访问服务器的本题场景, 通过提示得到 Flag 并提交;

“php",".php5",".php4",".php3",".php2",".html",".htm",".phtml",".pht",".pHp",".pHp5",".pHp4",".pHp3",".pHp2",".Html",".Htm",".pHtml”都禁用了,我们可以上传一个3.png的文件,里面写入

成功获取flag:FEDS25E54SD2C2S5

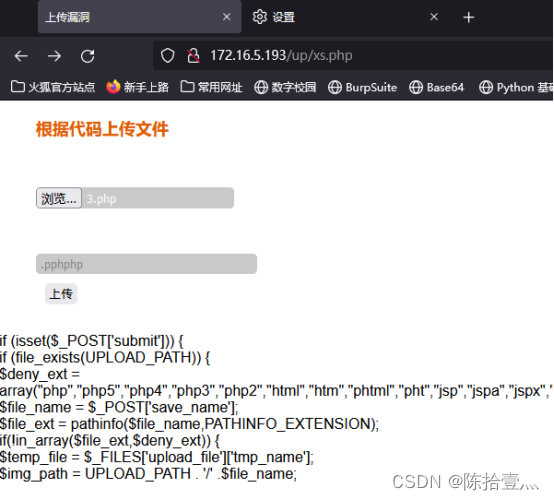

6.使用渗透机场景 windows7 根据第五题入口继续访问服务器的本题场景, 通过提示得到 Flag 并提交;

看源码有点像是双写漏洞尝试phphp phpphp pphphp 最终输入pphphp得到flag

7.使用渗透机场景 windows7 访问 http://靶机 IP/7,对该页面进行渗透测 试,通过提示得到 Flag 并提交;

输入robots.txt 出来了一个

flag_asd.php

路径,url输入然后再源码中看到flag

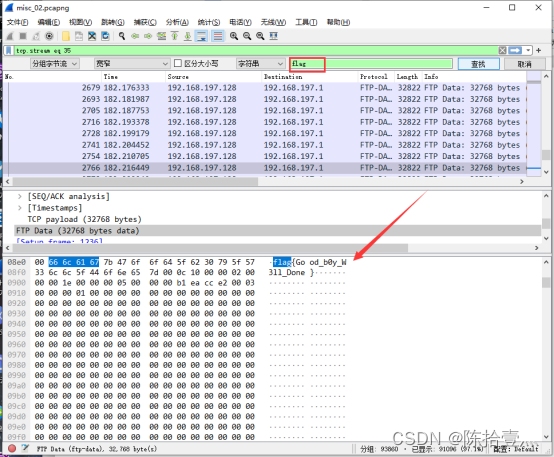

9.使用渗透机场景 windows7 访问 http://靶机 IP/9,对该页面进行渗透测 试,通过提示得到 Flag 并提交;

下载一个数据包文件 打开后ctrl+f在分组字节流中查找flag

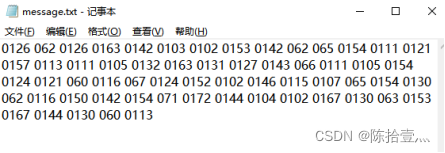

10.使用渗透机场景 windows7 访问 http://靶机 IP/10,对该页面进行渗透 测试,通过提示得到 Flag 并提交;

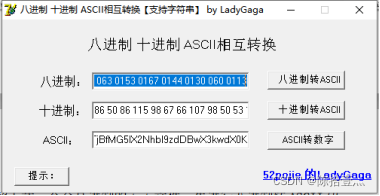

密码破解下载一个八进制的txt文件,先进行八进制转ASCII码

V2VsbCBkb25lIQoKIEZsYWc6IElTQ0N7TjBfMG5lX2Nhbl9zdDBwX3kwdX0K

在base64解码得到flag

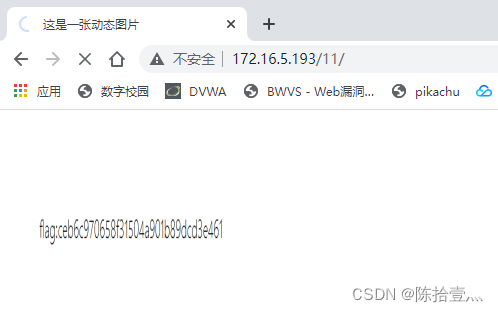

11.使用渗透机场景 windows7 访问 http://靶机 IP/11,对该页面进行渗透 测试,通过提示得到 Flag 并提交;

一张动态的图片,利用burpsuite抓包

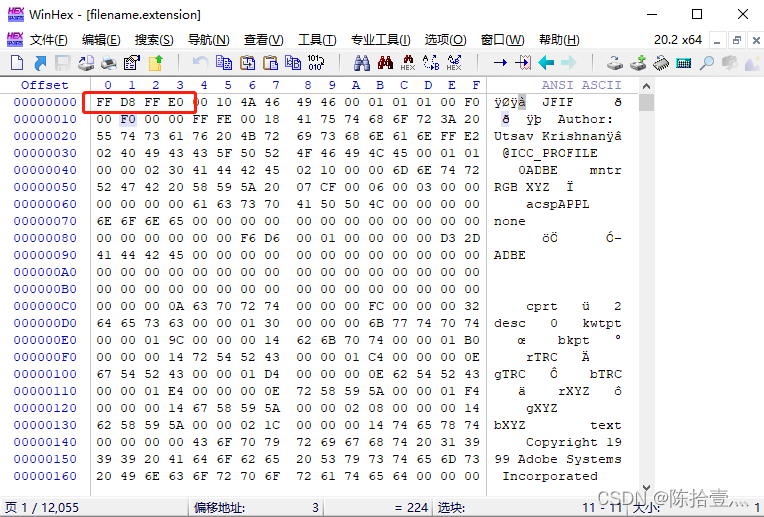

12.使用渗透机场景 windows7 访问 http://靶机 IP/12,对该页面进行渗透 测试,通过提示得到 Flag 并提交;

修复一张图片,将它下载到桌面再用WinHeX打开加入图片文件头FFD8FFE0

保存后打开得到flag

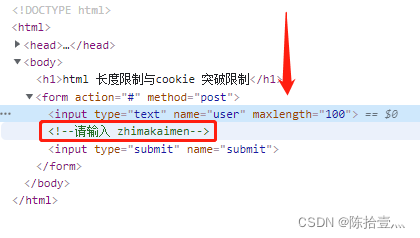

13.使用渗透机场景 windows7 访问 http://靶机 IP/13,对该页面进行渗透 测试,通过提示得到 Flag 并提交;

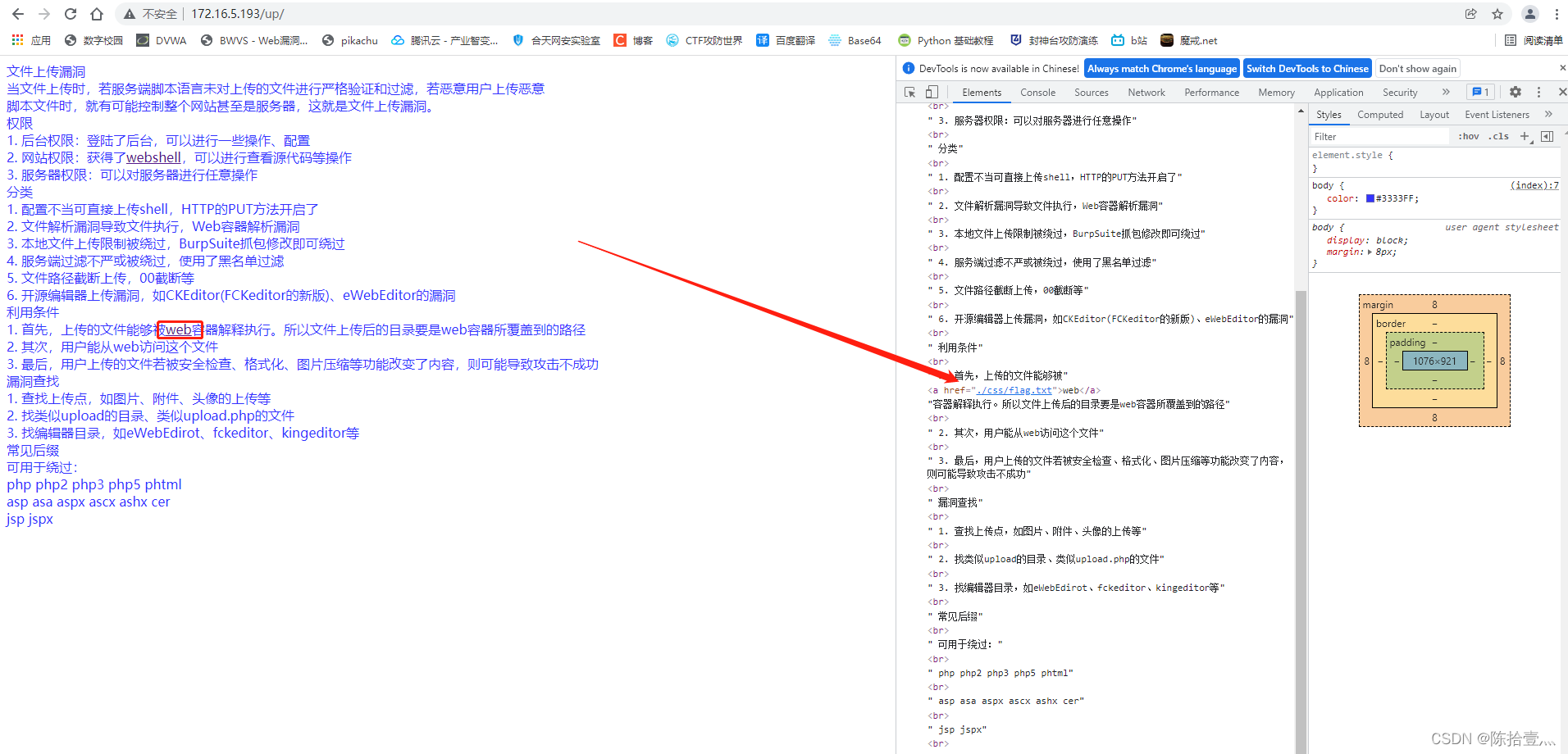

F12查看源码

删掉disabled并将maxlength的值改为100然后根据提示输入zhimakaimen

又提示没有管理员权限

再次利用burpsuite,抓输入zhimakaimen的包

并将数据包发送到Repeater模块将login改为1后点击send发送数据包得到flag